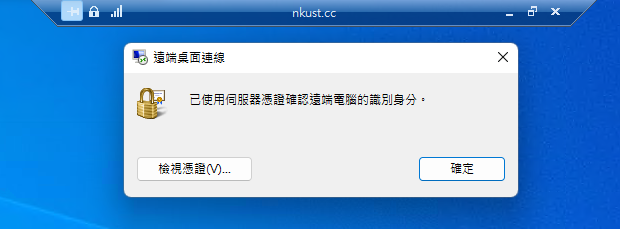

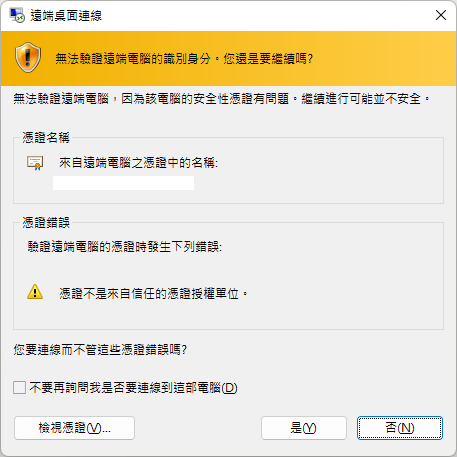

不知道大家在使用遠端桌面連線時是否有出現過以下畫面:

透過為遠端機器添加正式憑證,來關閉連線前的詢問,本次使用Windows Server 2022與Windows 11來做為範例

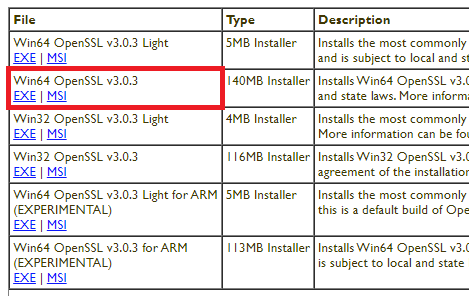

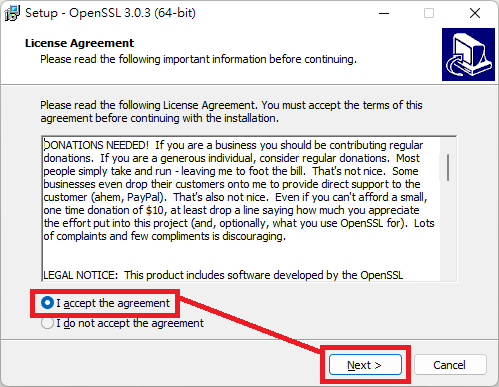

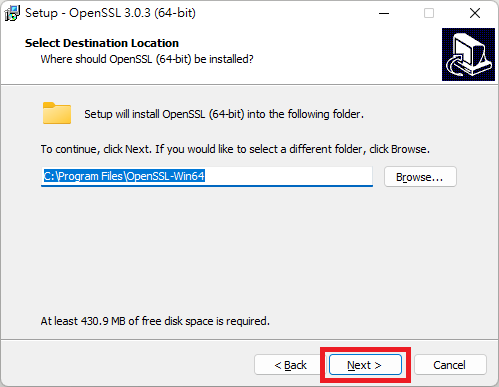

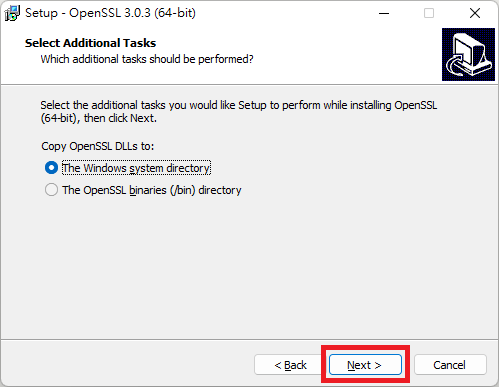

Step 1 下載與安裝OpenSSL至本機

連結為OpenSSL下載

Step 2 產生憑證(非必要,已有key可以跳至Step 3)

危險!請注意盡量不要使用線上生成的方式

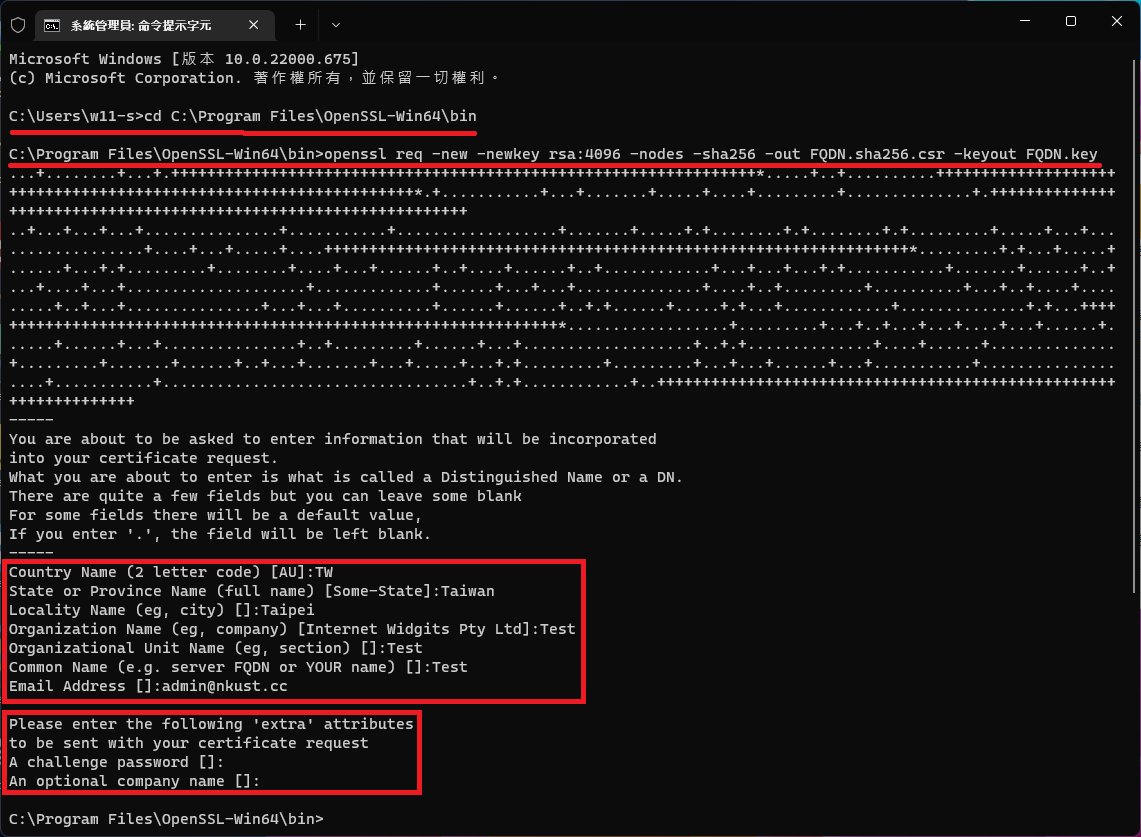

先以系統管理員身分開啟命令提示字元

接下來指定稍早選擇OpenSSL安裝的路徑

cd C:\Program Files\OpenSSL-Win64\bin

產生憑證,輸入資訊

openssl req -new -newkey rsa:4096 -nodes -sha256 -out FQDN.sha256.csr -keyout FQDN.key

Country Name (2 letter code) [AU]: //國家代碼(TW)

State or Province Name (full name) [Some-State]: //國家名稱臺灣填(Taiwan)

Locality Name (eg, city) []: //地名

Organization Name (eg, company) [Internet Widgits Pty Ltd]: //組織單位名稱

Organizational Unit Name (eg, section) []: //部門名稱

Common Name (eg, YOUR name) []: //憑證的名稱

Email Address []: //申請單位的聯絡信箱

A challenge password []: //申請書的密碼(可以跳過)

An optional company name []: //憑證代辦公司的名稱(可以跳過)

Step 3 簽署憑證

請事先準備好購買的正式憑證(FQDN.crt、CA_bundle.crt(中繼憑證)、key)

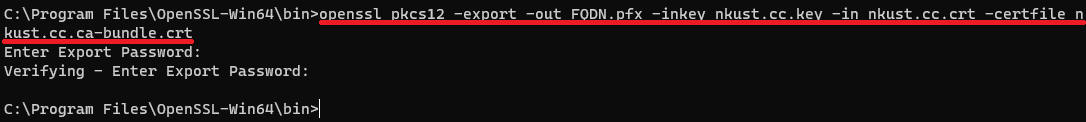

接下來會將PEM格式換成pkcs12方便Windows使用

將CA_bundle.crt放入同一資料夾內(C:\Program Files\OpenSSL-Win64\bin),並輸入以下指令

openssl pkcs12 -export -out FQDN.pfx -inkey [key檔名] -in [crt檔名] -certfile [CA_bundle的crt檔名]

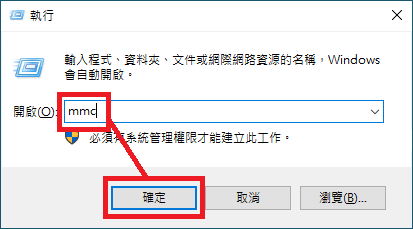

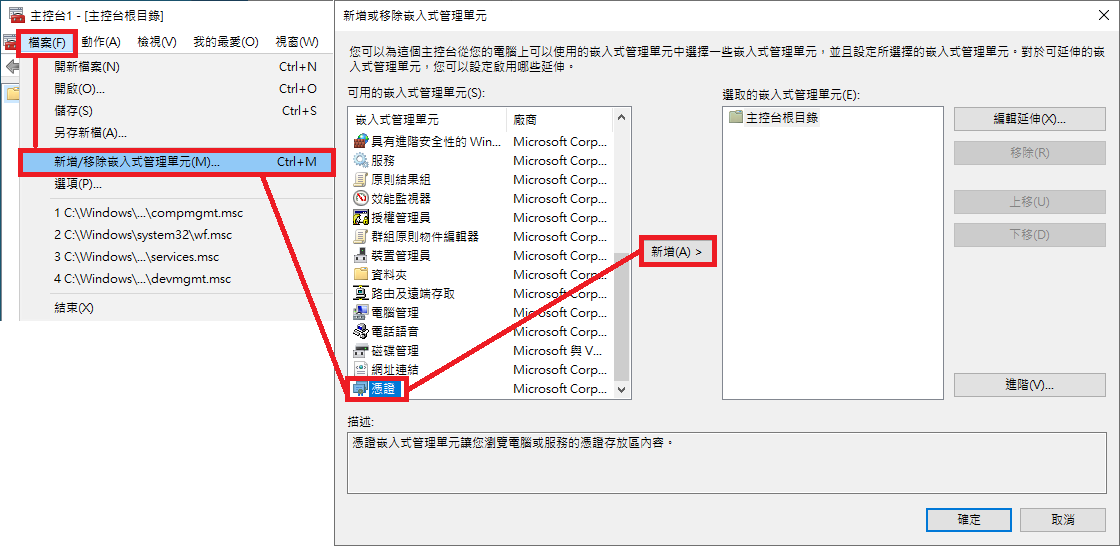

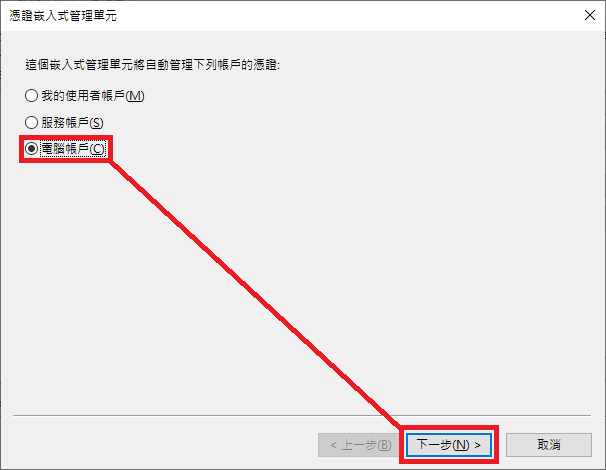

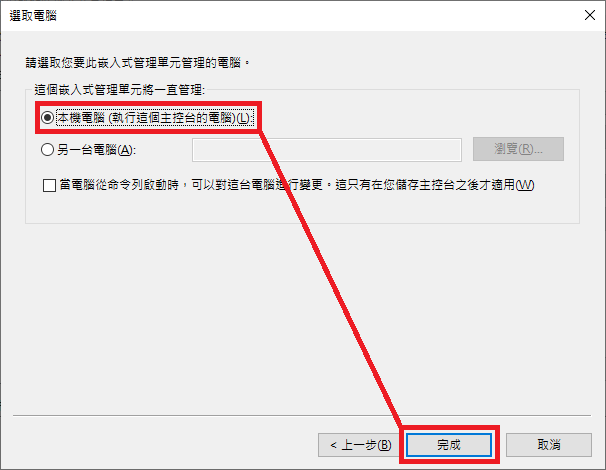

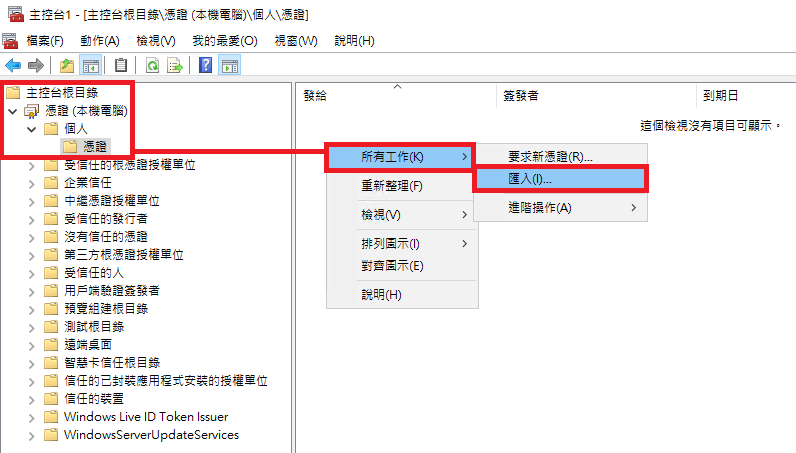

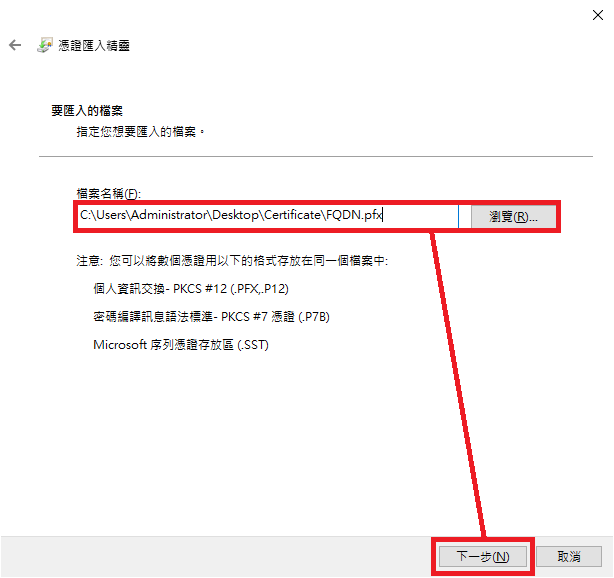

Step 4 將FQDN.pfx匯入至Windows

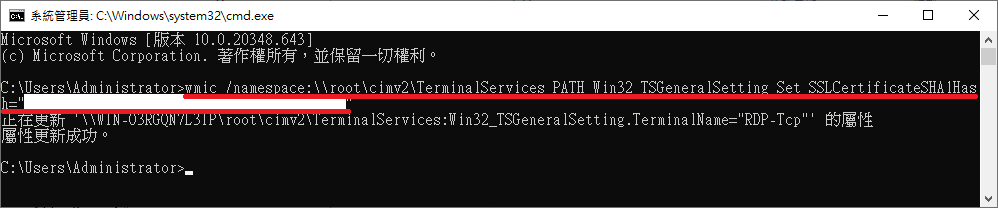

Windows+R 輸入 cmd 後點擊 確定,並輸入以下指令

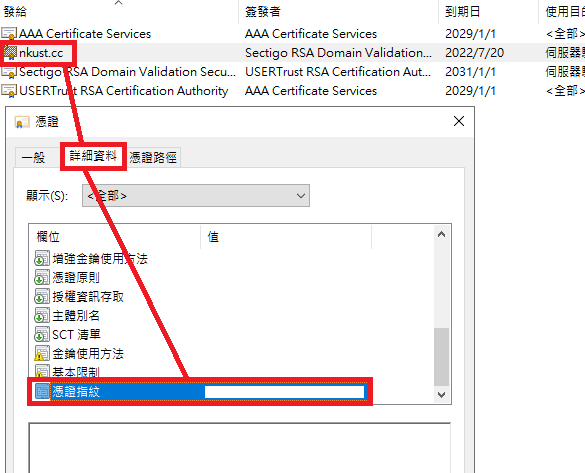

wmic /namespace:\\root\cimv2\TerminalServices PATH Win32_TSGeneralSetting Set SSLCertificateSHA1Hash="剛剛複製的憑證指紋"

Step 4 確認結果,大功告成!